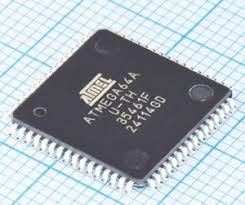

Attack AVR ATmega64L Program

Attack AVR ATmega64L Program

Attack AVR ATmega64L Program is a professional embedded firmware recovery service developed for authorized projects that require access to critical program assets stored inside secured microcontrollers. The ATmega64L is a low-power AVR device widely deployed in industrial automation, portable instruments, access control systems, smart energy devices, and communication modules. Its efficient architecture, integrated flash and EEPROM memory, and stable embedded performance make it ideal for long-life applications. However, when original source code, firmware archives, or development documentation are lost, organizations often face serious operational risks that require controlled technical intervention.

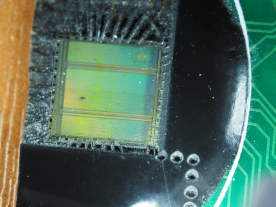

In many fielded products, the ATmega64L is configured with protective, protected, locked, or encrypted security mechanisms to secure firmware, binary, and heximal content stored in flash and EEPROM memory. Our Attack AVR ATmega64L Program service focuses on helping authorized clients attack and break these protection layers within a disciplined engineering framework. Through structured analysis, we work to decode secured memory regions, retrieve embedded firmware data, and reconstruct complete program files when official archives are no longer available. Whether the objective is to extract a binary image, recover a heximal file, or rebuild partial source code equivalents, the process centers on safely accessing flash memory and embedded data without compromising integrity. In advanced scenarios, controlled decapsulation concepts may be considered to reach deeply secured memory structures, always under strict handling procedures.

We can Attack AVR ATmega64L Program, please view below AVR ATMEGA64L features for your reference:

High-performance, Low-power Atmel® AVR® 8-bit Microcontroller

· Advanced RISC Architecture

– 130 Powerful Instructions – Most Single Clock Cycle Execution

– 32 x 8 General Purpose Working Registers + Peripheral Control Registers

– Fully Static Operation

– Up to 16 MIPS Throughput at 16 MHz

– On-chip 2-cycle Multiplier

High Endurance Non-volatile Memory segments

– 64 Kbytes of In-System Reprogrammable Flash program memory

– 2 Kbytes EEPROM

– 4 Kbytes Internal SRAM

– Write/Erase Cycles: 10,000 Flash/100,000 EEPROM

– Data retention: 20 years at 85°C/100 years at 25°C(1)

– Optional Boot Code Section with Independent Lock Bits

In-System Programming by On-chip Boot Program

True Read-While-Write Operation

– Up to 64 Kbytes Optional External Memory Space

– Programming Lock for Software Security

– SPI Interface for In-System Programming

JTAG (IEEE std. 1149.1 Compliant) Interface

– Boundary-scan Capabilities According to the JTAG Standard

– Extensive On-chip Debug Support

– Programming of Flash, EEPROM, Fuses, and Lock Bits through the JTAG Interface

Peripheral Features

– Two 8-bit Timer/Counters with Separate Prescalers and Compare Modes

– Two Expanded 16-bit Timer/Counters with Separate Prescaler, Compare Mode, and Capture Mode

– Real Time Counter with Separate Oscillator

– Two 8-bit PWM Channels

– 6 PWM Channels with Programmable Resolution from 1 to 16 Bits

– 8-channel, 10-bit ADC

8 Single-ended Channels

7 Differential Channels

2 Differential Channels with Programmable Gain (1x, 10x, 200x)

– Byte-oriented Two-wire Serial Interface

– Dual Programmable Serial USARTs

– Master/Slave SPI Serial Interface

– Programmable Watchdog Timer with On-chip Oscillator before Attack AVR

– On-chip Analog Comparator

Special Microcontroller Features

– Power-on Reset and Programmable Brown-out Detection

– Internal Calibrated RC Oscillator

– External and Internal Interrupt Sources

– Six Sleep Modes: Idle, ADC Noise Reduction, Power-save, Power-down, Standby and Extended Standby

– Software Selectable Clock Frequency

– ATmega103 Compatibility Mode Selected by a Fuse

– Global Pull-up Disable

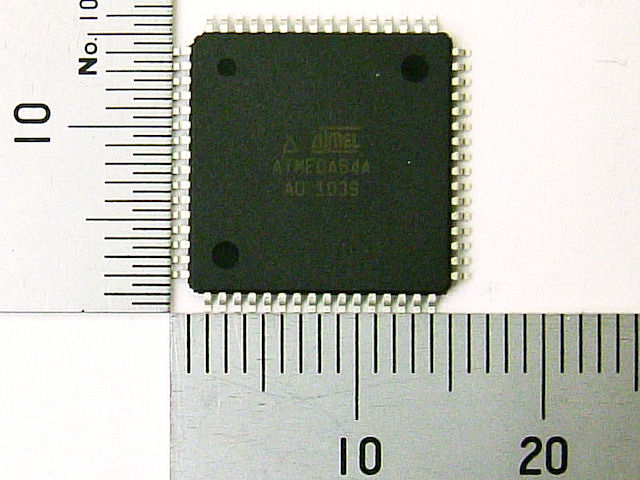

I/O and Packages

– 53 Programmable I/O Lines

– 64-lead TQFP and 64-pad QFN/MLF

Operating Voltages

– 2.7V – 5.5V for ATmega64L

– 4.5V – 5.5V for ATmega64

Speed Grades

– 0 – 8 MHz for ATmega64L

– 0 – 16 MHz for ATmega64

Once firmware and memory data are retrieved, the next stage involves validation and preparation for practical use. Raw binary dumps must be decoded, organized into consistent program archives, and verified against expected memory layouts. This allows clients to clone or duplicate embedded functionality onto replacement devices, ensuring compatibility with existing hardware. By recovering secured firmware, EEPROM configuration data, and program files, we enable companies to maintain production continuity, support legacy systems, and migrate designs to updated platforms without rewriting complex embedded logic from the ground up.

The benefits of the Attack AVR ATmega64L Program service extend beyond simple duplication. Clients gain long-term control over their embedded firmware assets, reduce downtime in critical industrial environments, and protect prior engineering investments. Instead of redesigning entire systems due to locked or encrypted memory, organizations can retrieve and preserve valuable embedded knowledge contained within the device. By combining AVR architecture expertise with careful handling of secured flash and memory environments, we provide a discreet, reliable solution for businesses that depend on stable, protected microcontroller platforms and require a responsible path to recover essential firmware and program data.

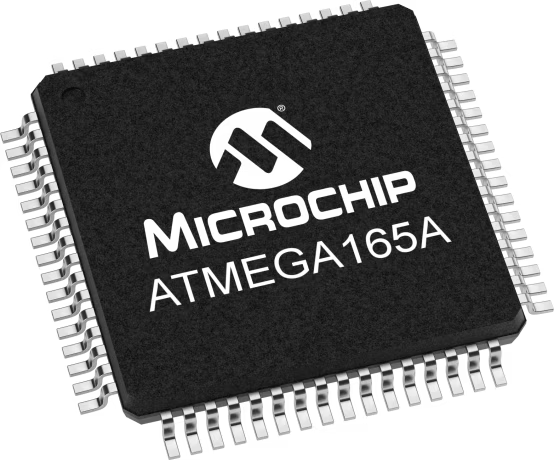

Copy AVR ATmega165A

Copy AVR ATmega165A

Copy AVR ATmega165A is a specialized firmware recovery and duplication service created for organizations that rely on long-life embedded systems and require continued access to critical program assets. The ATmega165A is a versatile 8-bit AVR microcontroller widely used in industrial automation, smart metering, HVAC controllers, laboratory instruments, consumer electronics, and embedded communication modules. With its integrated flash memory, EEPROM, SRAM, and rich peripheral set, it offers stable performance and low-power operation for applications that demand reliability over extended product lifecycles. When original development teams move on or documentation is lost, maintaining continuity of firmware and program files becomes a strategic necessity.

In many deployed systems, the ATmega165A is configured with protective, protected, locked, or encrypted security settings to secure firmware, binary, or heximal content stored in flash and EEPROM memory. Our Copy AVR ATmega165A service focuses on helping authorized clients attack and break these access controls in a controlled and compliant engineering environment. Through advanced analysis, we work to decode secured memory regions, retrieve embedded firmware data, and reconstruct usable program archives when source code or archived files are unavailable. In complex cases, controlled decapsulation concepts may be applied to access deeply embedded memory structures. The objective is not merely to hack a device, but to retrieve, clone, or duplicate consistent firmware, binary, and heximal outputs that can be validated and prepared for production continuity.

We can Copy AVR ATmega165A, please view below the feature of AVR ATmega165A for your reference:

Features

High Performance, Low Power Atmel® AVR® 8-Bit Microcontroller

Advanced RISC Architecture

– 130 Powerful Instructions – Most Single Clock Cycle Execution

– 32 x 8 General Purpose Working Registers

– Fully Static Operation

– Up to 16MIPS Throughput at 16MHz (ATmega165PA/645P)

– Up to 20MIPS Throughput at 20MHz

(ATmega165A/325A/325PA/645A/3250A/3250PA/6450A/6450P)

– On-Chip 2-cycle Multiplier

High Endurance Non-volatile Memory segments

– In-System Self-programmable Flash Program Memory

· 16KBytes (ATmega165A/ATmega165PA)

· 32KBytes (ATmega325A/ATmega325PA/ATmega3250A/ATmega3250PA)

· 64KBytes (ATmega645A/ATmega645P/ATmega6450A/ATmega6450P)

– EEPROM

· 512Bytes (ATmega165A/ATmega165PA)

· 1Kbytes (ATmega325A/ATmega325PA/ATmega3250A/ATmega3250PA)

· 2Kbytes (ATmega645A/ATmega645P/ATmega6450A/ATmega6450P)

– Internal SRAM

· 1KBytes (ATmega165A/ATmega165PA)

· 2KBytes (ATmega325A/ATmega325PA/ATmega3250A/ATmega3250PA)

· 4KBytes (ATmega645A/ATmega645P/ATmega6450A/ATmega6450P)

– Write/Erase cycles: 10,000 Flash/100,000 EEPROM

– Data retention: 20 years at 85°C/100 years at 25°C(1)

– Optional Boot Code Section with Independent Lock Bits

· In-System Programming by On-chip Boot Program

· True Read-While-Write Operation

– Programming Lock for Software Security

– Capacitive touch buttons, sliders and wheels

– Up to 64 sense channels

JTAG (IEEE std. 1149.1 compliant) Interface

– Boundary-scan Capabilities According to the JTAG Standard

– Extensive On-chip Debug Support

– Programming of Flash, EEPROM, Fuses, and Lock Bits through the JTAG Interface

Peripheral Features

– Two 8-bit Timer/Counters with Separate Prescaler and Compare Mode

– One 16-bit Timer/Counter with Separate Prescaler, Compare Mode, and Capture Mode

– Real Time Counter with Separate Oscillator

– Four PWM Channels

– 8-channel, 10-bit ADC

– Programmable Serial USART

– Master/Slave SPI Serial Interface

– Universal Serial Interface with Start Condition Detector

– Programmable Watchdog Timer with Separate On-chip Oscillator

– On-chip Analog Comparator

– Interrupt and Wake-up on Pin Change

Special Microcontroller Features

– Power-on Reset and Programmable Brown-out Detection

– Internal Calibrated Oscillator

– External and Internal Interrupt Sources

– Five Sleep Modes: Idle, ADC Noise Reduction, Power-save, Power-down, and Standby

I/O and Packages

– 54/69 Programmable I/O Lines

– 64/100-lead TQFP, 64-pad QFN/MLF and 64-pad DRQFN

Speed Grade:

– ATmega 165A/165PA/645A/645P: 0 – 16MHz @ 1.8 – 5.5V

– ATmega325A/325PA/3250A/3250PA/6450A/6450P: 0 – 20MHz @ 1.8 – 5.5V

Temperature range:

– -40°C to 85°C Industrial

Ultra-Low Power Consumption (picoPower devices)

– Active Mode:

· 1MHz, 1.8V: 215µA

· 32kHz, 1.8V: 8µA (including Oscillator)

– Power-down Mode: 0.1µA at 1.8V

– Power-save Mode: 0.6µA at 1.8V (Including 32kHz RTC over 20 years at 85°C or 100 years at 25°C

Once firmware and memory data are successfully retrieved, we assist in transforming raw dumps into structured program files suitable for further engineering use. This includes verifying flash integrity, analyzing EEPROM configuration data, and rebuilding firmware archives so they can be safely cloned or duplicated onto replacement devices. By decoding encrypted or secured embedded systems at a conceptual level, we enable customers to restore lost source code equivalents and recover valuable data locked inside aging hardware. This process is particularly important in regulated industries where traceability of firmware and configuration memory is essential for compliance and operational safety.

The benefits of the Copy AVR ATmega165A service are tangible and long-term. Clients can extend the lifecycle of legacy equipment, reduce downtime, and avoid the high cost of full redesign. Retrieved firmware and program data make it possible to duplicate proven embedded functionality, migrate to updated hardware platforms, or maintain spare inventory without disrupting field operations. By combining deep knowledge of AVR architecture with disciplined handling of protected and encrypted memory environments, we provide a discreet and reliable solution for organizations seeking to regain control over their embedded firmware assets while preserving business continuity and technical stability.

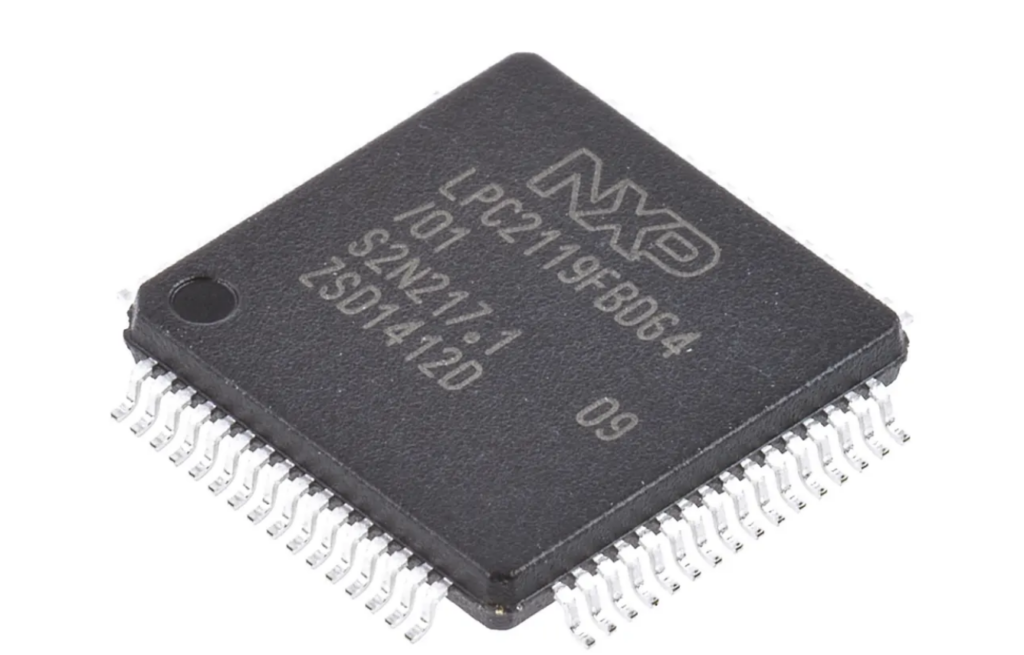

Attack IC LPC2119FBD64 Firmware

Attack IC LPC2119FBD64 Firmware

Attack IC LPC2119FBD64 Firmware is a professional service designed for authorized users who need to regain access to embedded program assets when original documentation or development files are no longer available. The LPC2119FBD64, based on an ARM7TDMI-S core, has been widely adopted in industrial controllers, access control systems, automotive subsystems, energy management equipment, medical instruments, and communication devices. Its combination of performance, reliability, and flexible embedded peripherals makes it a long-standing choice in products that must remain operational for many years.

This microcontroller integrates on-chip flash memory, SRAM, multiple communication interfaces, and robust interrupt handling within a compact embedded architecture. To protect intellectual property, many deployments enable protective, protected, locked, or encrypted mechanisms that restrict access to firmware, binary, or heximal data stored in memory. While these measures are critical during production, they can limit maintenance, system upgrades, or controlled duplication later in the product lifecycle. Our Attack IC LPC2119FBD64 Firmware service focuses on helping clients attack and break such access barriers in a responsible engineering context, enabling retrieval of essential program archives without disclosing sensitive implementation details.

At a conceptual level, firmware recovery from a secured ARM-based controller requires an understanding of how flash, EEPROM-related data regions, and protection logic interact inside the device. Each case presents unique challenges, including secured boot processes, restricted debug interfaces, and verification logic designed to prevent unauthorized readout. Rather than relying on a single approach, the process emphasizes careful analysis, decoding of memory organization, and reconstruction of consistent firmware data. The objective is to retrieve usable program files—whether firmware, binary, or heximal—that can be validated, archived, and prepared for clone or duplicate purposes while preserving data integrity.

For end users, the value of this service is both technical and commercial. Access to recovered source code equivalents and program data allows legacy systems to be maintained, refurbished, or migrated to new platforms without a complete redesign. It reduces downtime, lowers redevelopment costs, and protects long-term investments in proven embedded solutions. By offering a discreet and disciplined solution for LPC2119FBD64 firmware retrieval, we support manufacturers, integrators, and service teams who depend on secured embedded devices and require reliable methods to retrieve critical memory data across a wide range of industries.

We can Attack IC LPC2119FBD64 Firmware, please view below IC LPC2119FBD64 features for your reference:

16/32-bit ARM7TDMI-S microcontroller in a tiny LQFP64 package.

16 kB on-chip Static RAM.

128/256 kB on-chip Flash Program Memory. 128-bit wide interface/accelerator enables high speed 60 MHz operation. In-System Programming (ISP) and In-Application Programming (IAP) via on-chip boot-loader software. Flash programming takes 1 ms per 512 byte line. Single sector or full chip erase takes 400 ms

EmbeddedICE-RT interface enables breakpoints and watch points. Interrupt service routines can continue to execute while the foreground task is debugged with the on-chip RealMonitor™ software.

Embedded Trace Macrocell enables non-intrusive high speed real-time tracing of instruction execution

Two interconnected CAN interfaces with advanced acceptance filters.

Four channel 10-bit A/D converter with conversion time as low as 2.44 µs.

Multiple serial interfaces including two UARTs (16C550), Fast I2C (400 kbits/s) and two SPIs 60 MHz maximum CPU clock available from programmable on-chip

Phase-Locked Loop with settling time of 100 µs.

Vectored Interrupt Controller with configurable priorities and vector addresses.

Two 32-bit timers (with four capture and four compare channels), PWM unit (six outputs), Real Time Clock and Watchdog

Up to forty-six 5 V tolerant general purpose I/O pins. Up to nine edge or level sensitive external interrupt pins available.

On-chip crystal oscillator with an operating range of 1 MHz to 30 MHz

Two low power modes, Idle and Power-down.

Processor wake-up from Power-down mode via external interrupt.

Individual enable/disable of peripheral functions for power optimization.

Dual power supply:

CPU operating voltage range of 1.65 V to 1.95 V (1.8 V ±0.15 V).

I/O power supply range of 3.0 V to 3.6 V (3.3 V ± 10 %) with 5 V tolerant I/O pads.

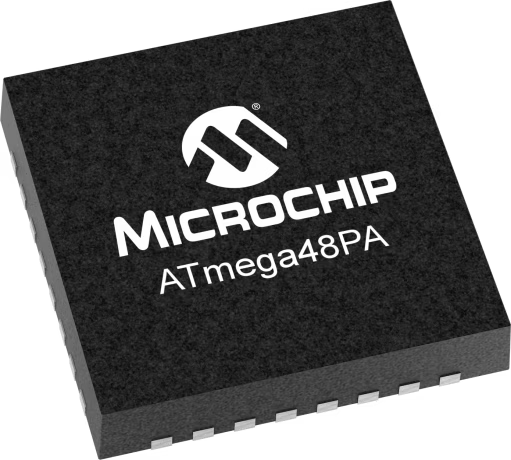

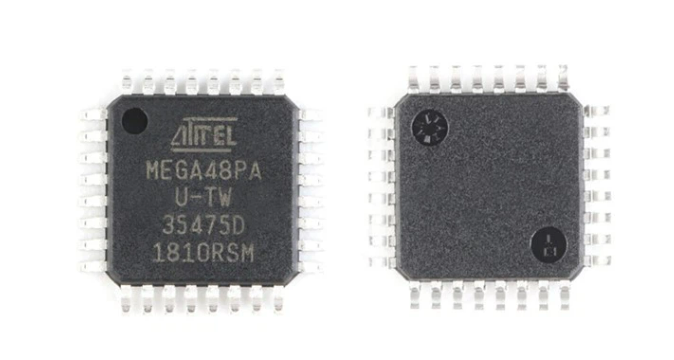

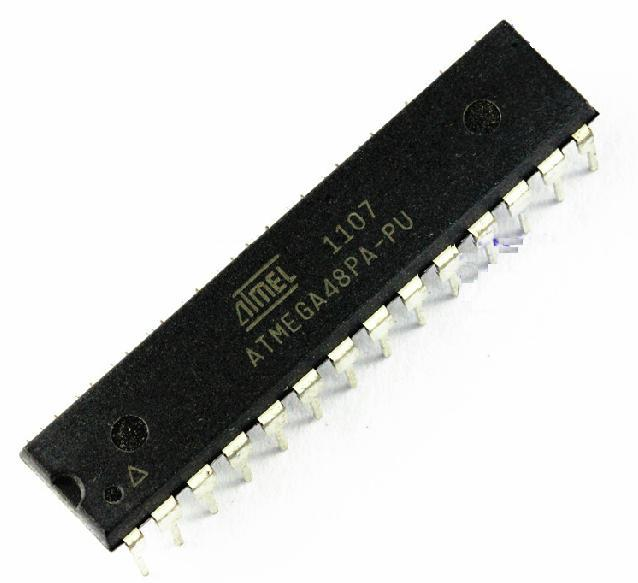

Break Chip ATmega48PA Heximal

Break Chip ATmega48PA Heximal

Break Chip ATmega48PA Heximal is a focused embedded firmware recovery service created for authorized projects where access to original program files has been lost or restricted. The ATmega48PA is a compact and efficient AVR microcontroller widely used in consumer electronics, smart sensors, industrial control modules, lighting systems, small appliances, and low-power embedded products. Thanks to its stable architecture, low energy consumption, and flexible peripherals, this chip is often selected for long-lifecycle designs that must remain operational for many years.

From a technical perspective, the ATmega48PA integrates flash memory, EEPROM, SRAM, and multiple I/O and communication functions into a single embedded platform. To safeguard intellectual property, many manufacturers enable protective, protected, locked, or encrypted configurations that restrict access to firmware, binary, or heximal data. While these mechanisms are effective during mass production, they can become obstacles during maintenance, redesign, or product duplication. Our Break Chip ATmega48PA Heximal service is intended to help clients attack and break these barriers in a controlled, professional context, enabling the retrieval of embedded program archives when legitimate business needs arise.

We can Break Chip ATMEGA48PA Heximal, please view below Chip ATMEGA48PA Features for your reference:

· High Performance, Low Power AVR® 8-Bit Microcontroller

· Advanced RISC Architecture

– 131 Powerful Instructions – Most Single Clock Cycle Execution

– 32 x 8 General Purpose Working Registers

– Fully Static Operation

– Up to 20 MIPS Throughput at 20 MHz

– On-chip 2-cycle Multiplier

– 4/8/16/32K Bytes of In-System Self-Programmable Flash progam memory (ATmega48PA/88PA/168PA/328P)

– 256/512/512/1K Bytes EEPROM (ATmega48PA/88PA/168PA/328P)

– 512/1K/1K/2K Bytes Internal SRAM (ATmega48PA/88PA/168PA/328P)

– Write/Erase Cycles: 10,000 Flash/100,000 EEPROM

– Data retention: 20 years at 85°C/100 years at 25°C(1)

– Optional Boot Code Section with Independent Lock Bits

In-System Programming by On-chip Boot Program

True Read-While-Write Operation

– Programming Lock for Software Security

Peripheral Features

– Two 8-bit Timer/Counters with Separate Prescaler and Compare Mode

– One 16-bit Timer/Counter with Separate Prescaler, Compare Mode, and Capture Mode

– Real Time Counter with Separate Oscillator

– Six PWM Channels

– 8-channel 10-bit ADC in TQFP and QFN/MLF package

Temperature Measurement

– 6-channel 10-bit ADC in PDIP Package

Temperature Measurement

– Programmable Serial USART

– Master/Slave SPI Serial Interface

– Byte-oriented 2-wire Serial Interface (Philips I2C compatible)

– Programmable Watchdog Timer with Separate On-chip Oscillator

– On-chip Analog Comparator

– Interrupt and Wake-up on Pin Change

Special Microcontroller Features

– Power-on Reset and Programmable Brown-out Detection

– Internal Calibrated Oscillator

– External and Internal Interrupt Sources

– Six Sleep Modes: Idle, ADC Noise Reduction, Power-save, Power-down, Standby, and Extended Standby I/O and Packages

– 23 Programmable I/O Lines

– 28-pin PDIP, 32-lead TQFP, 28-pad QFN/MLF and 32-pad QFN/MLF

Operating Voltage:

– 1.8 – 5.5V for ATmega48PA/88PA/168PA/328P

Temperature Range:

– -40°C to 85°C

Speed Grade:

– 0 – 20 MHz @ 1.8 – 5.5V

Low Power Consumption at 1 MHz, 1.8V, 25°C for ATmega48PA/88PA/168PA/328P:

Programmable Flash

ATmega48PA

ATmega88PA

ATmega168PA

ATmega328P

– Active Mode: 0.2 mA

– Power-down Mode: 0.1 µA

– Power-save Mode: 0.75 µA (Including 32 kHz RTC)

At a conceptual level, firmware recovery requires careful analysis of how memory protection is implemented across flash and EEPROM regions. Each project presents unique difficulties, such as secured readout logic, fragmented memory layouts, or aging silicon that demands non-invasive handling. Rather than exposing sensitive technical details, our approach emphasizes decoding and reconstruction of consistent firmware data. The goal is to retrieve usable heximal or binary files that can later be validated, cloned, or duplicated for engineering continuity. This process focuses on data integrity, ensuring recovered source code equivalents remain suitable for further development or long-term archiving.

For end users, the benefits are significant. Access to recovered firmware and program data allows legacy products to be supported, repaired, or upgraded without starting from scratch. It enables smooth migration to new hardware, controlled cloning for spare units, and cost-effective redesigns while preserving proven embedded logic. By offering a discreet, SEO-friendly service centered on ATmega48PA firmware recovery, we support manufacturers, system integrators, and maintenance teams who depend on secured embedded devices and need reliable solutions to protect investment, reduce downtime, and extend product lifecycles across multiple industries.

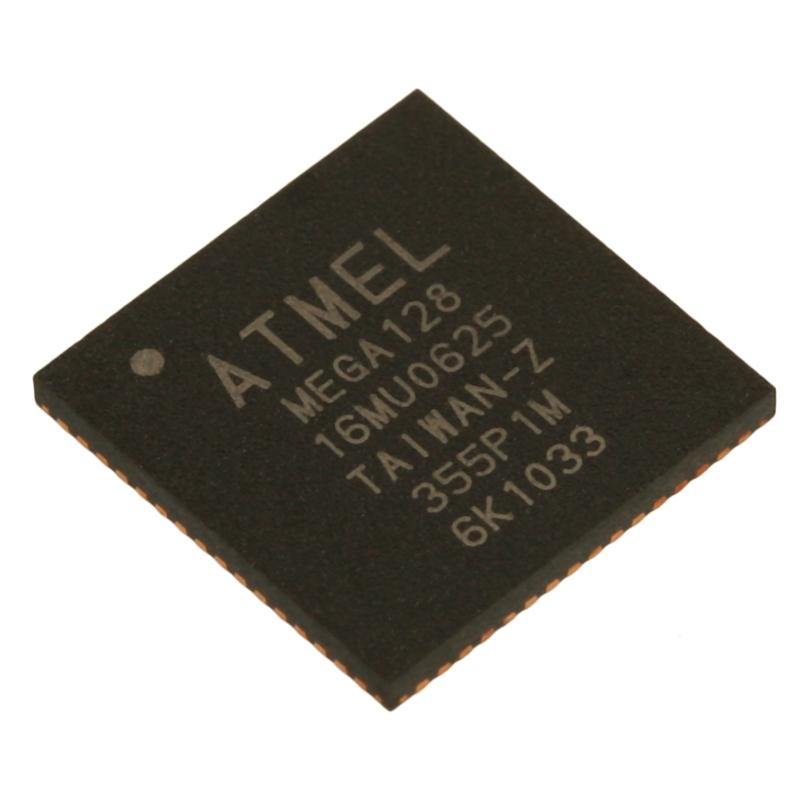

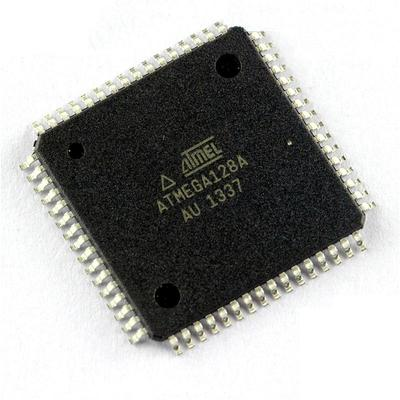

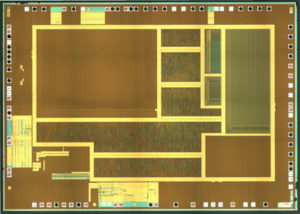

Break Microcontroller ATmega128 Heximal

Break Microcontroller ATmega128 Heximal

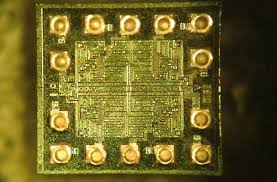

Break Microcontroller ATmega128 Heximal is a professional firmware recovery and analysis service designed for situations where embedded systems must be maintained, upgraded, or duplicated but original program assets are no longer available. The ATmega128 is a classic AVR microcontroller with a strong footprint in industrial automation, access control, instrumentation, consumer electronics, and educational platforms. Its balance of flash capacity, EEPROM storage, and peripheral flexibility has made it a long-term choice for embedded products that often remain in service far beyond their original development cycle.

One of the defining features of the ATmega128 is its embedded architecture combining flash memory, EEPROM, SRAM, and multiple communication interfaces within a single secured device. To protect intellectual property, manufacturers frequently configure protective or locked security settings that restrict access to firmware, binary, or heximal files. While effective for production security, these mechanisms can become a barrier when systems require repair, migration, or controlled duplication. Our Break Microcontroller ATmega128 Heximal service addresses this gap by helping authorized clients retrieve embedded program data from protected or encrypted memory in a lawful and engineering-focused manner.

We can Break Microcontroller ATmega128 heximal, please view the Microcontroller Atmega128 features for your reference:

Features

· High-performance, Low-power AVR 8-bit Microcontroller

· Advanced RISC Architecture

– 133 Powerful Instructions – Most Single Clock Cycle Execution

– 32 x 8 General Purpose Working Registers + Peripheral Control Registers

– Fully Static Operation

– Up to 16 MIPS Throughput at 16 MHz

– On-chip 2-cycle Multiplier

Nonvolatile Program and Data Memories

– 128K Bytes of In-System Reprogrammable Flash

Endurance: 1,000 Write/Erase Cycles

– Optional Boot Code Section with Independent Lock Bits

In-System Programming by On-chip Boot Program

True Read-While-Write Operation

– 4K Bytes EEPROM

Endurance: 100,000 Write/Erase Cycles

– 4K Bytes Internal SRAM

– Up to 64K Bytes Optional External Memory Space

– Programming Lock for Software Security

– SPI Interface for In-System Programming

JTAG (IEEE std. 1149.1 Compliant) Interface

– Boundary-scan Capabilities According to the JTAG Standard

– Extensive On-chip Debug Support

– Programming of Flash, EEPROM, Fuses and Lock Bits through the JTAG Interface

Peripheral Features

– Two 8-bit Timer/Counters with Separate Prescalers and Compare Modes

– Two Expanded 16-bit Timer/Counters with Separate Prescaler, Compare Mode and Capture Mode

– Real Time Counter with Separate Oscillator

– Two 8-bit PWM Channels

– 6 PWM Channels with Programmable Resolution from 1 to 16 Bits

– 8-channel, 10-bit ADC

8 Single-ended Channels

7 Differential Channels

2 Differential Channels with Programmable Gain (1x, 10x, 200x)

– Byte-oriented 2-wire Serial Interface

– Dual Programmable Serial USARTs

– Master/Slave SPI Serial Interface

– Programmable Watchdog Timer with On-chip Oscillator

– On-chip Analog Comparator

Special Microcontroller Features

– Power-on Reset and Programmable Brown-out Detection

– Internal Calibrated RC Oscillator

– External and Internal Interrupt Sources

– Six Sleep Modes: Idle, ADC Noise Reduction, Power-save, Power-down, Standby and Extended Standby

– Software Selectable Clock Frequency

– ATmega103 Compatibility Mode Selected by a Fuse

– Global Pull-up Disable

I/O and Packages

– 53 Programmable I/O Lines

– 64-lead TQFP

Operating Voltages

– 2.7 – 5.5V (ATmega128L)

– 4.5 – 5.5V (ATmega128)

Speed Grades

– 0 – 8 MHz (ATmega128L)

– 0 – 16 MHz (ATmega128)

From a high-level perspective, recovering embedded firmware involves carefully attacking and breaking access restrictions without compromising data integrity. This may include controlled analysis of how flash and EEPROM protections are implemented, decoding memory layouts, and reconstructing consistent program archives from retrieved data. Rather than exposing technical methods, the emphasis is on outcome: restoring usable heximal, binary, or firmware files that can be validated, archived, and reused. Each project faces unique challenges, such as fragmented memory regions, secured readout logic, or aging silicon that requires delicate handling during analysis.

For end users, the value of this service is practical and measurable. Recovered firmware and source code equivalents enable legacy system support, spare-part reproduction, functional cloning, and compliant product upgrades without full redesign. This reduces downtime, lowers redevelopment costs, and preserves proven embedded solutions already deployed in the field. By offering a structured, discreet, and SEO-friendly service around ATmega128 firmware recovery, we support engineers, manufacturers, and maintenance teams who need reliable access to embedded memory data while respecting the complexity and security of modern microcontroller designs.

Break MCU ATmega128A Flash

Break MCU ATmega128A Flash

Break MCU ATmega128A Flash is a specialized service aimed at authorized clients who need to recover embedded firmware from legacy or secured AVR-based systems when original development assets are missing. The ATmega128A is a widely adopted 8-bit AVR microcontroller featuring large on-chip flash memory, EEPROM, SRAM, and a rich peripheral set. It has been deployed across industrial control, medical instruments, smart meters, laboratory equipment, consumer electronics, and educational platforms. Its long lifecycle and reliability make it common in products that must be maintained well beyond the original development phase.

The ATmega128A stands out for its 128 KB flash, flexible EEPROM, multiple communication interfaces, and efficient low-power embedded architecture. To protect intellectual property, many manufacturers enable protective, protected, locked, or encrypted security configurations over the flash and memory regions. While these mechanisms secure firmware and source code during production, they can become obstacles when systems need to be refurbished, migrated, or duplicated. Our Break MCU ATmega128A Flash service focuses on helping clients legally attack and break these access barriers to retrieve binary or heximal program files in a controlled and professional manner.

We can Break MCU Atmega128a Flash, please view the MCU Atmega128a features below for your reference:

Features

· High-performance, Low-power AVR 8-bit MCU

· Advanced RISC Architecture

– 133 Powerful Instructions – Most Single Clock Cycle Execution

– 32 x 8 General Purpose Working Registers + Peripheral Control Registers

– Fully Static Operation

– Up to 16 MIPS Throughput at 16 MHz

– On-chip 2-cycle Multiplier

High Endurance Non-volatile Memory segments

– 128K Bytes of In-System Self-programmable Flash program memory

– 4K Bytes EEPROM

– 4K Bytes Internal SRAM

– Write/Erase cycles: 10,000 Flash/100,000 EEPROM

– Data retention: 20 years at 85°C/100 years at 25°C(1)

– Optional Boot Code Section with Independent Lock Bits

In-System Programming by On-chip Boot Program

True Read-While-Write Operation to facilitate MCU Cracking

– Up to 64K Bytes Optional External Memory Space

– Programming Lock for Software Security

– SPI Interface for In-System Programming

JTAG (IEEE std. 1149.1 Compliant) Interface

– Boundary-scan Capabilities According to the JTAG Standard

– Extensive On-chip Debug Support

– Programming of Flash, EEPROM, Fuses and Lock Bits through the JTAG Interface

Peripheral Features

– Two 8-bit Timer/Counters with Separate Prescalers and Compare Modes

– Two Expanded 16-bit Timer/Counters with Separate Prescaler, Compare Mode and

Capture Mode

– Real Time Counter with Separate Oscillator

– Two 8-bit PWM Channels

– 6 PWM Channels with Programmable Resolution from 2 to 16 Bits

– Output Compare Modulator

– 8-channel, 10-bit ADC

8 Single-ended Channels

7 Differential Channels

2 Differential Channels with Programmable Gain at 1x, 10x, or 200x

– Byte-oriented Two-wire Serial Interface

– Dual Programmable Serial USARTs

– Master/Slave SPI Serial Interface

– Programmable Watchdog Timer with On-chip Oscillator

– On-chip Analog Comparator

Special MCU Features

– Power-on Reset and Programmable Brown-out Detection

– Internal Calibrated RC Oscillator

– External and Internal Interrupt Sources

– Six Sleep Modes: Idle, ADC Noise Reduction, Power-save, Power-down, Standby, and Extended Standby

– Software Selectable Clock Frequency

– ATmega103 Compatibility Mode Selected by a Fuse

– Global Pull-up Disable

I/O and Packages

– 53 Programmable I/O Lines

– 64-lead TQFP and 64-pad QFN/MLF

At a conceptual level, firmware recovery from a secured MCU involves analyzing how protection is implemented across flash, EEPROM, and internal memory. Challenges may include read-protected blocks, fragmented data archives, or embedded verification logic that prevents standard readout. Rather than relying on a single approach, our workflow may combine decoding, controlled decapsulation concepts, and signal-level analysis to retrieve consistent firmware data. The objective is not simply to hack the device, but to restore usable firmware archives that can be validated, cloned, or duplicated for engineering continuity.

For end users, the benefits are substantial. Recovered firmware, binary, or source code equivalents enable long-term maintenance, spare-part production, regulatory requalification, and smooth product upgrades without full redesign. This reduces cost, minimizes downtime, and preserves investment in proven embedded platforms. By offering a discreet, SEO-friendly, and industry-focused service model, we support manufacturers, repair centers, and system integrators who depend on secured embedded controllers, ensuring that valuable ATmega128A-based systems remain operational and sustainable for years to come.

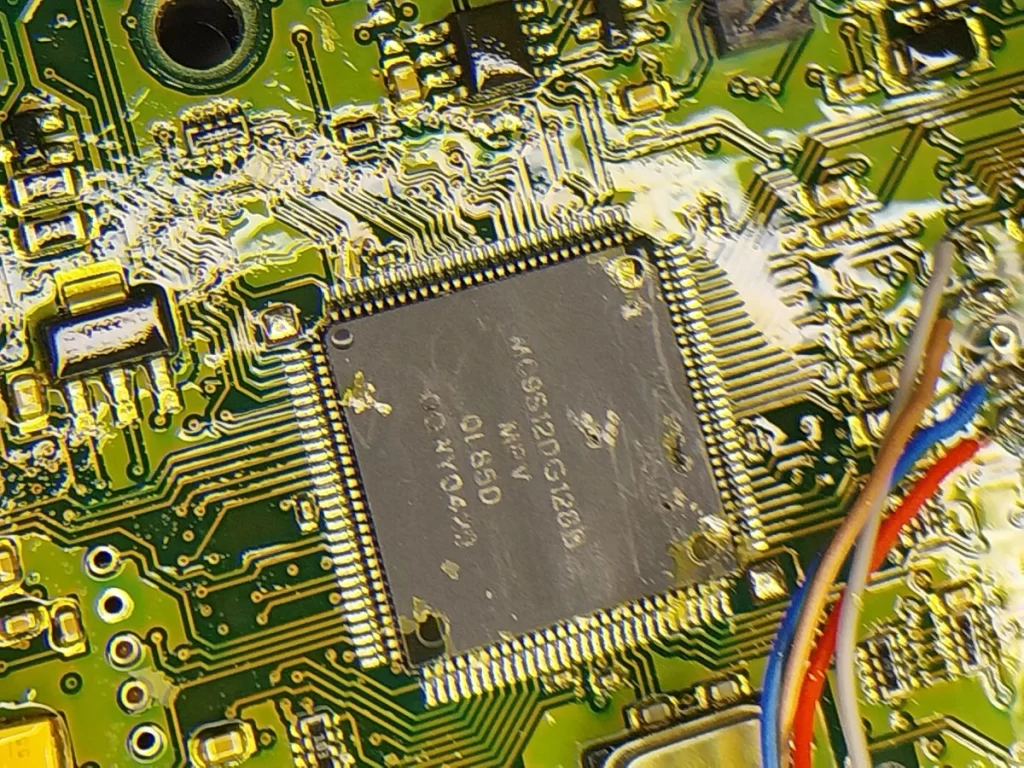

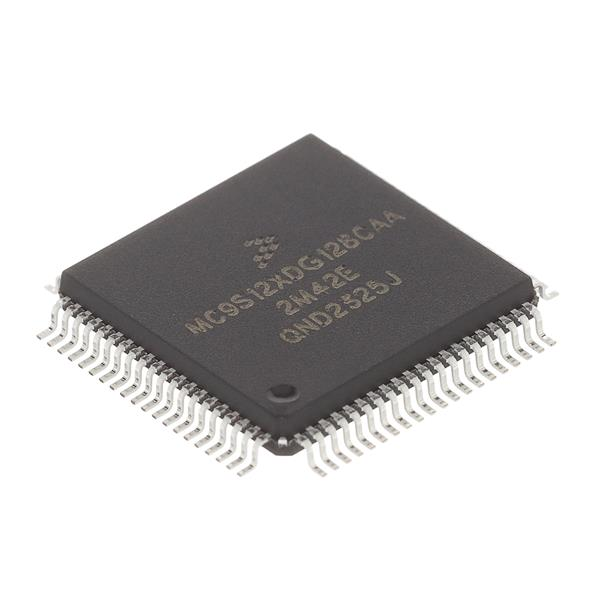

Break IC MC9S12XDG128 Heximal

Break IC MC9S12XDG128 Heximal

Break IC MC9S12XDG128 Heximal is a professional recovery and analysis service designed for organizations that must legally regain access to embedded firmware when original source code, documentation, or development partners are no longer available. The MC9S12XDG128 is a high-performance 16-bit microcontroller from the HCS12X family, widely recognized for its robust flash memory, EEPROM resources, and advanced embedded security features. It has been extensively deployed in automotive electronics, industrial automation, energy management systems, and mission-critical control modules where long product life cycles are common.

We can Break IC MC9S12XDG128 Heximal, please view below IC MC9S12XDG128 features for your reference:

Introduction

Targeted at automotive multiplexing applications, the MC9S12XD Family will deliver 32-bit performance with all the advantages and efficiencies of a 16-bit MCU. The S12X is designed to retain the low cost, low power consumption, excellent EMC performance and code-size efficiency advantages enjoyed by users of Freescale’s previous 16-bit MC9S12 MCU family.

Based around an enhanced S12 core, the MC9S12XD Family will deliver two to five times the performance of a 25 MHz S12 whilst retaining a high degree of pin and code compatibility with the original S12D – family.

This microcontroller integrates on-chip flash, EEPROM, RAM, and a rich set of peripherals, making it suitable for complex embedded applications that demand reliability and deterministic performance. In many production environments, firmware, binary, or heximal program files are stored in protected, locked, or encrypted memory regions to secure intellectual property. Over time, these protective mechanisms can become a barrier when firmware archives are lost, hardware suppliers change, or systems require refurbishment. Our service focuses on helping authorized clients attack and break access restrictions in a controlled manner to retrieve secured firmware, memory data, or program files without exposing confidential technical details.

From a conceptual perspective, working with a secured MC9S12XDG128 involves understanding how embedded protection schemes interact with flash and EEPROM memory. Challenges may include locked boot sectors, encrypted firmware blocks, or fragmented archive data that cannot be accessed through standard programming tools. Each project requires careful analysis to decode and retrieve usable heximal or binary output while maintaining data consistency. Rather than simply copying memory, our goal is to restore structured firmware archives that can be used for validation, migration, or controlled duplication in a professional engineering environment.

The MC9S12XD Family features the performance boosting XGATE co-processor. The XGATE, which is programmable in “C” language, has an instruction set which is optimized for data movement, logic and bit manipulation instructions. It runs at twice the bus frequency of the S12X and off-loads the CPU by providing high speed data transfer (and data processing) between any peripheral module, RAM and I/O ports before Break IC. This is particularly useful in applications such as automotive gateways where there are multiple busses carrying heavy data traffic which would otherwise exert a heavy interrupt/processing load on the CPU.

The MC9S12XD Family will feature an enhanced MSCAN module which, when used in conjunction with XGATE, delivers FullCAN performance with virtually unlimited number of mailboxes and retains backwards compatibility with the MSCAN module featured on previous S12 products.

Memory options will range from 64 Kbytes to 512 Kbytes of Freescale’s industry-leading, full automotive spec SG-Flash with additional integrated EEPROM.

In addition to the rich S12 peripheral set, the MC9S12XD Family will feature more RAM, extra A/D channels, new timer features and additional LIN-compatible SCI ports compared with the original S12 D Family. The MC9S12XD Family also features a new flexible interrupt handler which allows multilevel nested interrupts.

The MC9S12XD Family has full 16-bit data paths throughout. The non-multiplexed expanded bus interface available on the 144-pin versions allows an easy interface to external memories. The inclusion of a PLL circuit allows power consumption and performance to be adjusted to suit operational requirements. System power consumption is further improved with the new “fast exit from STOP mode” feature and an ultra low power wakeup timer. In addition to the I/O ports available in each module, up to 25 further I/O ports are available with interrupt capability allowing wakeup from STOP or WAIT mode. The MC9S12XD Family will be available in 144-pin LQFP (with optional external bus), 112-pin, and 80-pin options.

The benefits of the Break IC MC9S12XDG128 Heximal service are clear for end users facing operational risk or product obsolescence. Recovered firmware and source code equivalents allow companies to clone or duplicate legacy controllers, support after-sales maintenance, or transition designs to new platforms without full redevelopment. This reduces downtime, lowers engineering cost, and protects long-term investments in embedded systems. By offering a secure, discreet, and SEO-focused service model, we support industries that rely on protected microcontrollers while aligning technical recovery with real business and lifecycle requirements.

Break AVR ATmega64A Binary

Break AVR ATmega64A Binary

Break AVR ATmega64A Binary is a specialized engineering service designed to support manufacturers, system integrators, and maintenance teams that must legally regain access to embedded firmware when original development resources are unavailable. The AVR ATmega64A is a widely deployed 8-bit microcontroller known for its balanced performance, integrated flash and EEPROM memory, and flexible peripheral set. It is commonly used in industrial controllers, automation equipment, medical devices, smart instruments, and long-life consumer electronics.

In many of these products, the firmware binary or heximal program becomes a critical asset over time, especially when devices remain operational long after the original supplier or source code archive is lost.

We can Break AVR ATMEGA64A Binary, please view below AVR ATMEGA64A features for your reference:

The ATmega64A features on-chip flash, EEPROM, and SRAM, combined with multiple communication interfaces and low-power operation, making it ideal for embedded systems that require stability and long-term availability. To protect intellectual property, vendors often enable protected, locked, or encrypted security configurations that restrict access to firmware, source code, and internal memory data. While these protective mechanisms are effective for IP control, they can create serious obstacles during product refurbishment, failure analysis, migration, or compliance verification. Our service focuses on helping authorized clients attack, break, decode, or retrieve essential program files and embedded firmware in a controlled and professional manner, without disclosing sensitive technical details.

· High-performance, Low-power AVR® 8-bit Microcontroller

· Advanced RISC Architecture

– 130 Powerful Instructions – Most Single Clock Cycle Execution

– 32 x 8 General Purpose Working Registers + Peripheral Control Registers

– Fully Static Operation

– Up to 16 MIPS Throughput at 16 MHz

– On-chip 2-cycle Multiplier

High Endurance Non-volatile Memory segments

– 64K Bytes of In-System Reprogrammable Flash program memory

– 2K Bytes EEPROM

– 4K Bytes Internal SRAM

– Write/Erase Cycles: 10,000 Flash/100,000 EEPROM

– Data retention: 20 years at 85°C/100 years at 25°C(1)

– Optional Boot Code Section with Independent Lock Bits

· In-System Programming by On-chip Boot Program

· True Read-While-Write Operation

– Up to 64K Bytes Optional External Memory Space

– Programming Lock for Software Security

– SPI Interface for In-System Programming

JTAG (IEEE std. 1149.1 Compliant) Interface

– Boundary-scan Capabilities According to the JTAG Standard

– Extensive On-chip Debug Support

– Programming of Flash, EEPROM, Fuses, and Lock Bits through the JTAG Interface

Peripheral Features

– Two 8-bit Timer/Counters with Separate Prescalers and Compare Modes

– Two Expanded 16-bit Timer/Counters with Separate Prescaler, Compare Mode, and Capture Mode

– Real Time Counter with Separate Oscillator

– Two 8-bit PWM Channels

– 6 PWM Channels with Programmable Resolution from 1 to 16 Bits

– 8-channel, 10-bit ADC

· 8 Single-ended Channels

· 7 Differential Channels

· 2 Differential Channels with Programmable Gain (1x, 10x, 200x)

– Byte-oriented Two-wire Serial Interface

– Dual Programmable Serial USARTs

– Master/Slave SPI Serial Interface

– Programmable Watchdog Timer with On-chip Oscillator

– On-chip Analog Comparator

Special Microcontroller Features

– Power-on Reset and Programmable Brown-out Detection

– Internal Calibrated RC Oscillator

– External and Internal Interrupt Sources when Break AVR

– Six Sleep Modes: Idle, ADC Noise Reduction, Power-save, Power-down, Standby and Extended Standby

– Software Selectable Clock Frequency

– ATmega103 Compatibility Mode Selected by a Fuse

– Global Pull-up Disable I/O and Packages

– 53 Programmable I/O Lines

– 64-lead TQFP and 64-pad QFN/MLF Operating Voltages

– 2.7 – 5.5V for ATmega64A Speed Grades

From a high-level perspective, recovering a secured AVR ATmega64A binary requires deep understanding of the MCU architecture, memory organization, and protection logic. Challenges often include locked flash regions, secured EEPROM blocks, and fragmented archive data that cannot be accessed through standard programming interfaces. Each case is different, and the difficulty depends on firmware size, security configuration, and device condition. Our engineers apply advanced analysis and controlled recovery workflows to clone or duplicate the required firmware, binary, or heximal file while preserving data integrity. The goal is not simply to copy memory, but to restore usable program archives that can support engineering, validation, or controlled reproduction.

The business value of our Break AVR ATmega64A Binary service lies in risk reduction and lifecycle continuity. End users benefit by avoiding costly redesigns, minimizing downtime, and extending the usable life of embedded products. Recovered firmware and memory data can be used for backup, migration to new hardware, compatibility testing, or regulated documentation. By offering a secure, discreet, and SEO-focused service model, we support industries that rely on embedded systems while respecting confidentiality and commercial requirements. Our role is to provide a reliable technical bridge between protected microcontrollers and real-world operational needs.

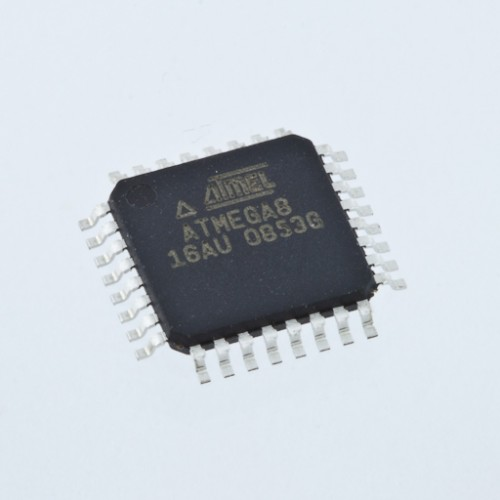

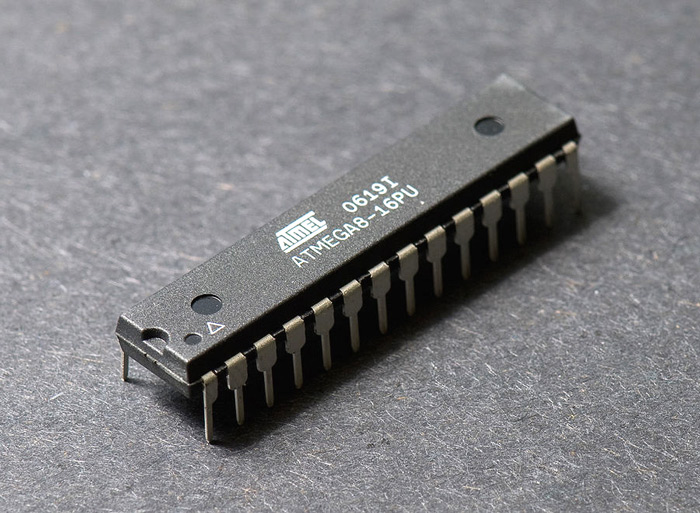

Recover MCU ATmega8 Flash

Recover MCU ATmega8 Flash

Recover MCU ATmega8 Flash is a specialized service designed to help customers regain access to valuable embedded firmware stored inside ATmega8 microcontrollers when the original source code or programming files are no longer available. The ATmega8 is a widely used 8-bit AVR MCU known for its balanced performance, low power consumption, and flexible on-chip flash and EEPROM architecture. It has been extensively adopted in industrial controllers, consumer electronics, power tools, automotive subsystems, access control devices, and various embedded automation products. In many of these applications, the firmware is stored in a protected or locked flash memory to prevent unauthorized access, which makes long-term maintenance and product continuity a challenge once documentation or original developers are gone.

We can Recover MCU ATMEGA8 Flash, please see below MCU ATMEGA8 features for your reference:

Features

· High-performance, Low-power AVR® 8-bit Microcontroller

· Advanced RISC Architecture

– 130 Powerful Instructions – Most Single-clock Cycle Execution

– 32 x 8 General Purpose Working Registers

– Fully Static Operation

– Up to 16 MIPS Throughput at 16 MHz

– On-chip 2-cycle Multiplier

Nonvolatile Program and Data Memories

Our service focuses on professionally retrieving embedded firmware from secured ATmega8 devices while respecting practical engineering constraints. Whether the flash memory is protected, encrypted, or locked, our technical workflow is designed to attack and break access barriers in a controlled manner, enabling clients to retrieve binary, heximal, or archived program data for further use. The recovered firmware or EEPROM memory content can then be used to clone or duplicate the MCU for production continuity, analyze legacy logic, or support functional upgrades. For many customers, this recovery process is essential to avoid costly full redesigns and to extend the lifecycle of proven embedded systems.

From a technical perspective, recovering ATmega8 flash involves a combination of hardware-level access, logical analysis, and data reconstruction. Depending on the security configuration, the process may involve controlled decode operations, non-invasive extraction, or, in more complex cases, selective decapsulate procedures to access embedded memory structures. The goal is not simply to hack a device, but to reliably retrieve usable firmware data, reconstruct source code representations where possible, and verify memory integrity across flash and EEPROM regions. Each step is performed carefully to minimize risk to the MCU and maximize data accuracy.

– 8K Bytes of In-System Self-Programmable Flash

Endurance: 10,000 Write/Erase Cycles

– Optional Boot Code Section with Independent Lock Bits

In-System Programming by On-chip Boot Program

True Read-While-Write Operation

– 512 Bytes EEPROM

Endurance: 100,000 Write/Erase Cycles

– 1K Byte Internal SRAM

– Programming Lock for Software Security

Peripheral Features

– Two 8-bit Timer/Counters with Separate Prescaler, one Compare Mode

– One 16-bit Timer/Counter with Separate Prescaler, Compare Mode, and Capture

Mode

– Real Time Counter with Separate Oscillator

– Three PWM Channels

– 8-channel ADC in TQFP and QFN/MLF package

Eight Channels 10-bit Accuracy

– 6-channel ADC in PDIP package

Eight Channels 10-bit Accuracy

– Byte-oriented Two-wire Serial Interface

– Programmable Serial USART

– Master/Slave SPI Serial Interface

– Programmable Watchdog Timer with Separate On-chip Oscillator

– On-chip Analog Comparator

Special Microcontroller Features

However, this work is not without difficulty. Protective fuse settings, encrypted memory blocks, aging silicon, and unknown firmware revisions can all complicate recovery. Timing sensitivities, readout noise, and partial data corruption are common challenges when dealing with older embedded chips. Our experience allows us to manage these risks and deliver stable results that benefit end users by restoring control over their own firmware assets. With Recover MCU ATmega8 Flash services, customers gain a practical path to retrieve critical program files, secure long-term support, and preserve the value of their embedded systems without unnecessary redevelopment.

– Power-on Reset and Programmable Brown-out Detection

– Internal Calibrated RC Oscillator

– External and Internal Interrupt Sources

– Five Sleep Modes: Idle, ADC Noise Reduction, Power-save, Power-down, and Standby

I/O and Packages

– 23 Programmable I/O Lines

– 28-lead PDIP, 32-lead TQFP, and 32-pad QFN/MLF

Operating Voltages

– 2.7 – 5.5V (ATmega8L)

– 4.5 – 5.5V (ATmega8)

Speed Grades

– 0 – 8 MHz (ATmega8L)

– 0 – 16 MHz (ATmega8)

Power Consumption at 4 Mhz, 3V, 25°C

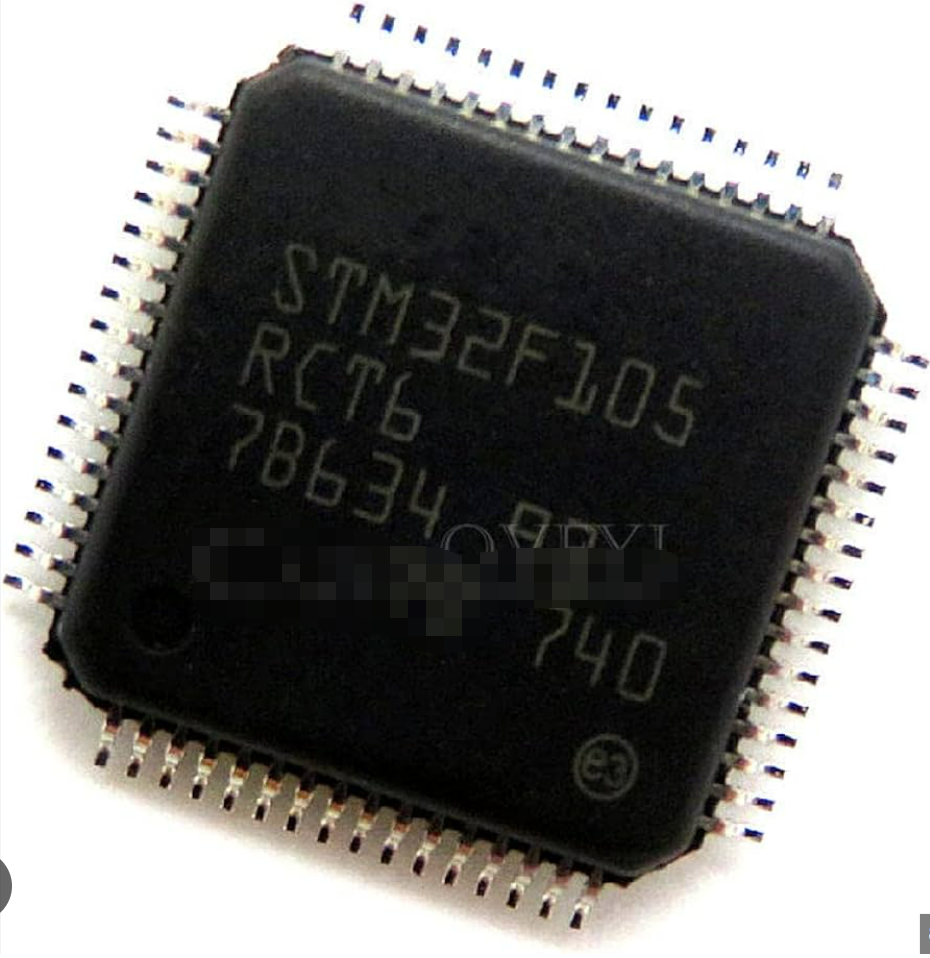

Recover Microcontroller STM32F105RCT6TR Binary

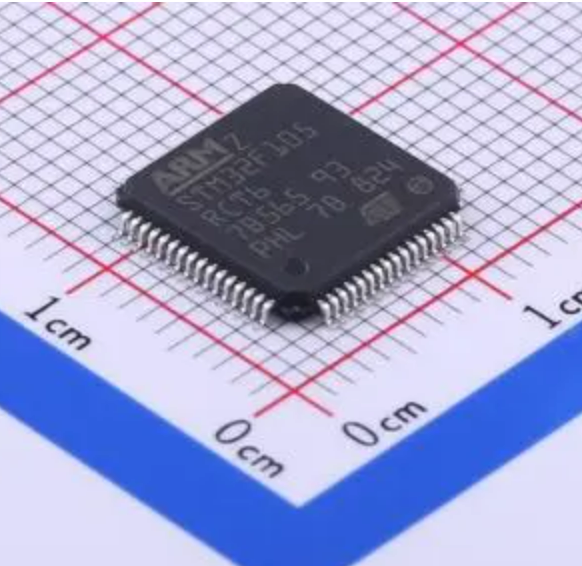

Recover Microcontroller STM32F105RCT6TR Binary

Recovering embedded firmware from a protected STM32F105RCT6TR is a common requirement in industrial maintenance, legacy system support, and product migration projects. Our service for Recover Microcontroller STM32F105RCT6TR Binary is designed to assist authorized users in retrieving critical firmware, binary, or heximal data from locked, encrypted, or secured devices when original source code or archives are no longer available. Based on the ARM Cortex-M3 core, the STM32F105RCT6TR is widely used in industrial automation, power control, medical devices, communication gateways, and automotive subsystems due to its high performance, rich peripheral set, and reliable embedded flash and EEPROM emulation. When firmware stored in flash memory becomes inaccessible because of protective configuration or lost documentation, recovering the program file can be essential for product continuity and lifecycle management.

We can Recover Microcontroller STM32F105RCT6TR Binary, please view below Microcontroller STM32F105RCT6TR features for your reference:

Features

Core: ARM 32-bit Cortex™-M3 CPU

– 72 MHz maximum frequency, 1.25 DMIPS/MHz (Dhrystone 2.1) performance at 0 wait state memory

LQFP100 14 × 14 mm

LQFP64 10 × 10 mm

access

– Single-cycle multiplication and hardware division

Memories

– 64 to 256 Kbytes of Flash memory

– up to 64 Kbytes of general-purpose SRAM Clock, reset and supply management

– 2.0 to 3.6 V application supply and I/Os

– POR, PDR, and programmable voltage detector (PVD)

– 3-to-25 MHz crystal oscillator

– Internal 8 MHz factory-trimmed RC

– Internal 40 kHz RC with calibration

From a technical perspective, STM32F105 devices implement multiple layers of protection to secure embedded firmware and source code, including readout protection levels, debug port locking, and encrypted memory access. These mechanisms are designed to prevent unauthorized copy or clone of firmware, binary, or data stored in flash or EEPROM. In legitimate scenarios such as product refurbishment or system upgrade, engineers may need to retrieve, decode, or duplicate the embedded program without revealing implementation details. Our recovery service approaches this challenge at a professional level, focusing on controlled analysis of protected memory, secure handling of extracted data, and careful validation of recovered firmware archives. The process may involve non-invasive and semi-invasive analysis concepts, always respecting legal ownership and authorization requirements, while avoiding unnecessary risk to the device or stored data.

– 32 kHz oscillator for RTC with calibration Low power

– Sleep, Stop and Standby modes

– VBAT supply for RTC and backup registers

2 × 12-bit, 1 µs A/D converters (16 channels)

– Conversion range: 0 to 3.6 V

– Sample and hold capability

– Temperature sensor

– up to 2 MSPS in interleaved mode 2 × 12-bit D/A converters DMA: 12-channel DMA controller

– Supported peripherals: timers, ADCs, DAC, I2Ss, SPIs, I2Cs and USARTs

Up to 10 timers with pinout remap capability

– Up to four 16-bit timers, each with up to 4 IC/OC/PWM or pulse counter and quadrature (incremental) encoder input

– 1 × 16-bit motor control PWM timer with dead-time generation and emergency stop

– 2 × watchdog timers (Independent and Window)

– SysTick timer: a 24-bit downcounter

– 2 × 16-bit basic timers to drive the DAC Up to 14 communication interfaces with pinout remap capability

– Up to 2 × I2C interfaces (SMBus/PMBus)

– Up to 5 USARTs (ISO 7816 interface, LIN, IrDA capability, modem control)

– Up to 3 SPIs (18 Mbit/s), 2 with a multiplexed I2S interface that offers audio class accuracy via advanced PLL schemes

The benefits of using our STM32F105RCT6TR firmware recovery service are significant for end users. Successfully retrieving a locked or encrypted binary allows companies to restore production, migrate firmware to a new microcontroller, perform compatibility updates, or clone functionality for backup systems without redesigning the entire product. It also reduces downtime, engineering cost, and the risk associated with rewriting complex embedded logic from scratch.

At the same time, the recovery process presents real difficulties, including advanced protection mechanisms, potential data loss during attack or break attempts, and the complexity of handling secured memory layouts. Our experience enables us to manage these challenges responsibly, delivering reliable results while maintaining confidentiality and compliance. For organizations seeking a dependable way to retrieve STM32F105RCT6TR firmware, binary, or program data, our service offers a practical and professional solution tailored to modern embedded systems.

– 2 × CAN interfaces (2.0B Active) with 512 bytes of dedicated SRAM

– USB 2.0 full-speed device/host/OTG controller with on-chip PHY that supports HNP/SRP/ID with 1.25 Kbytes of dedicated SRAM

– 10/100 Ethernet MAC with dedicated DMA and SRAM (4 Kbytes): IEEE1588 hardware support, MII/RMII available on all packages

Table 1.

Device summary

– Serial wire debug (SWD) & JTAG interfaces

Reference

Part number

– Cortex-M3 Embedded Trace Macrocell™

Up to 80 fast I/O ports

– 51/80 I/Os, all mappable on 16 external interrupt vectors and almost all 5 V-tolerant CRC calculation unit, 96-bit unique ID

STM32F105xx

STM32F107xx

STM32F105R8, STM32F105V8

STM32F105RB, STM32F105VB

STM32F105RC, STM32F105VC

STM32F107RB, STM32F107VB

STM32F107RC, STM32F107VC