Copy Microcontroller PIC16F627A Software

Copy Microcontroller PIC16F627A Software

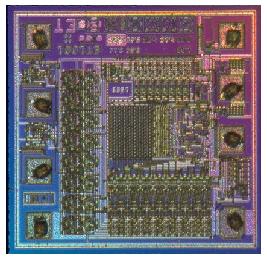

Copy Microcontroller PIC16F627A Software describes the process of recovering or reproducing the embedded program stored in a Microchip PIC16F627A MCU. This task is often requested when original firmware, source code, or configuration files are lost, when legacy devices must be migrated, or when production needs authorised duplication for backup and maintenance. The PIC16F627A’s compact architecture, EEPROM and flash memory, and reliable peripheral set make it a popular choice across many industries — but these same attributes, combined with deliberate readout protection, can make copying its firmware a technically demanding challenge.

We can Copy Microcontroller PIC16F627A Software, please view below Microcontroller PIC16F627A/628A features for your reference:

High-Performance RISC CPU:

Low-Power Features:

Operating speeds from DC – 20 MHz

Interrupt capability

8-level deep hardware stack

Direct, Indirect and Relative Addressing modes

35 single-word instructions:

– All instructions single cycle except branches

· Standby Current:

– 100 nA @ 2.0V, typical

· Operating Current:

– 12 ìA @ 32 kHz, 2.0V, typical

– 120 ìA @ 1 MHz, 2.0V, typical

· Watchdog Timer Current

– 1 ìA @ 2.0V, typical

Special Microcontroller Features:

· Internal and external oscillator options:

– Precision internal 4 MHz oscillator factory calibrated to ±1%

– Low-power internal 48 kHz oscillator

– External Oscillator support for crystals and resonators

· Power-saving Sleep mode to faciliate MCU Cracking

· Programmable weak pull-ups on PORTB

· Multiplexed Master Clear/Input-pin

· Watchdog Timer with independent oscillator for reliable operation

· Low-voltage programming

· In-Circuit Serial Programming™ (via two pins)

· Programmable code protection

· Brown-out Reset

· Power-on Reset

· Power-up Timer and Oscillator Start-up Timer

· Wide operating voltage range (2.0-5.5V)

· Industrial and extended temperature range

· High-Endurance Flash/EEPROM cell:

– 100,000 write Flash endurance

– 1,000,000 write EEPROM endurance

– 40 year data retention

· Timer1 Oscillator Current:

– 1.2 ìA @ 32 kHz, 2.0V, typical

· Dual-speed Internal Oscillator:

– Run-time selectable between 4 MHz and 48 kHz

– 4 ìs wake-up from Sleep, 3.0V, typical

Industry applications

The PIC16F627A is used widely because of its low cost and flexible I/O:

- Industrial control: sensor interfaces, simple PLC modules, timing and I/O tasks.

- Consumer electronics: appliance controllers, toy logic, and device interfaces.

- Automotive auxiliary systems: simple control and monitoring modules.

- Metering & instrumentation: small instruments where stable, low-power MCU behavior matters.

In each case the program, binary, or heximal file embedded in flash and EEPROM is mission-critical — losing access to it can stop production, void warranties, or make servicing impossible.

Technical and practical difficulties

Attempting to copy, extract, or dump a protected PIC16F627A raises several obstacles:

- Readout protection: Microchip’s protection bits are designed to prevent casual readout of firmware and source code, so standard tools cannot simply “read” the memory.

- Encrypted/obfuscated content: Even when raw binary data is available, it may be obfuscated or require specialist analysis to become a usable source code or program file.

- Tamper-resistance: Some chips or boards include anti-tamper countermeasures that can erase or corrupt stored data if invasive access is detected.

- Data reconstruction complexity: A raw dump often needs careful reverse engineering to reconstruct meaningful program logic and usable artifacts for replication or migration.

Legitimate recovery work typically follows controlled, non-destructive analysis: verification of device ownership, secure imaging of the device state, careful extraction of any readable archive, and forensic-level reverse engineering to recreate a maintainable program. Note: for legal and ethical reasons, we do not publish procedural bypass techniques or step-by-step methods in public materials.

Peripheral Features:

· 16 I/O pins with individual direction control

· High current sink/source for direct LED drive

· Analog comparator module with:

– Two analog comparators

– Programmable on-chip voltage reference (VREF) module

– Comparator outputs are externally accessible

· Timer0: 8-bit timer/counter with 8-bit programmable prescaler

· Timer1: 16-bit timer/counter with external crystal/ clock capability

· Timer2: 8-bit timer/counter with 8-bit period register, prescaler and postscaler

· Capture, Compare, PWM module:

– 16-bit Capture/Compare

– 10-bit PWM

· Addressable Universal Synchronous/Asynchronous Receiver/Transmitter USART/SCI

We offer a complete, legally compliant service for organisations that need to retrieve, recover, restore, or duplicate PIC16F627A software. Our capabilities include secure readout analysis, authorised replication for backups, safe dump handling, and controlled reverse engineering when partial artifacts exist. Key service features:

- Non-destructive workflows to protect original hardware and data integrity.

- Confidential and contract-backed engagements that respect IP and ownership.

- Expertise with flash, EEPROM, and heximal formats to produce usable program files.

- Migration & cloning support for authorised replacement hardware.

Legal & ethical reminder

Any attempt to break, hack, decrypt, or open protected MCUs must be performed only with explicit authorization from the device owner. We require written consent and operate under strict confidentiality and legal compliance. If you need to copy microcontroller PIC16F627A software for authorised recovery, migration, or backup, contact us for a confidential consultation and a tailored, preservation-first recovery plan.